iOS漏洞套件Coruna 溯源3年前Operation Triangulation攻擊

- 卡巴斯基資安公司最新調查確認,名為Coruna的iOS漏洞利用套件可追溯至2021年發生的網路間諜行動Operation Triangulation。

- 此外,Coruna的模組化結構使駭客能輕易替換漏洞組件,類似於2019年Pegasus間諜軟體的演進模式,凸顯資安威脅的持續性與專業化。

- 調查揭示駭客組織技術水準高超,其工具設計系統化,非零散拼湊,顯示資安威脅已進入專業化、持續化階段。

- 此發現凸顯iOS系統長期面臨的資安威脅,駭客能快速適應蘋果漏洞修補策略,呼籲使用者立即安裝最新安全更新以防止潛在攻擊,避免個人隱私與企業資料遭竊取。

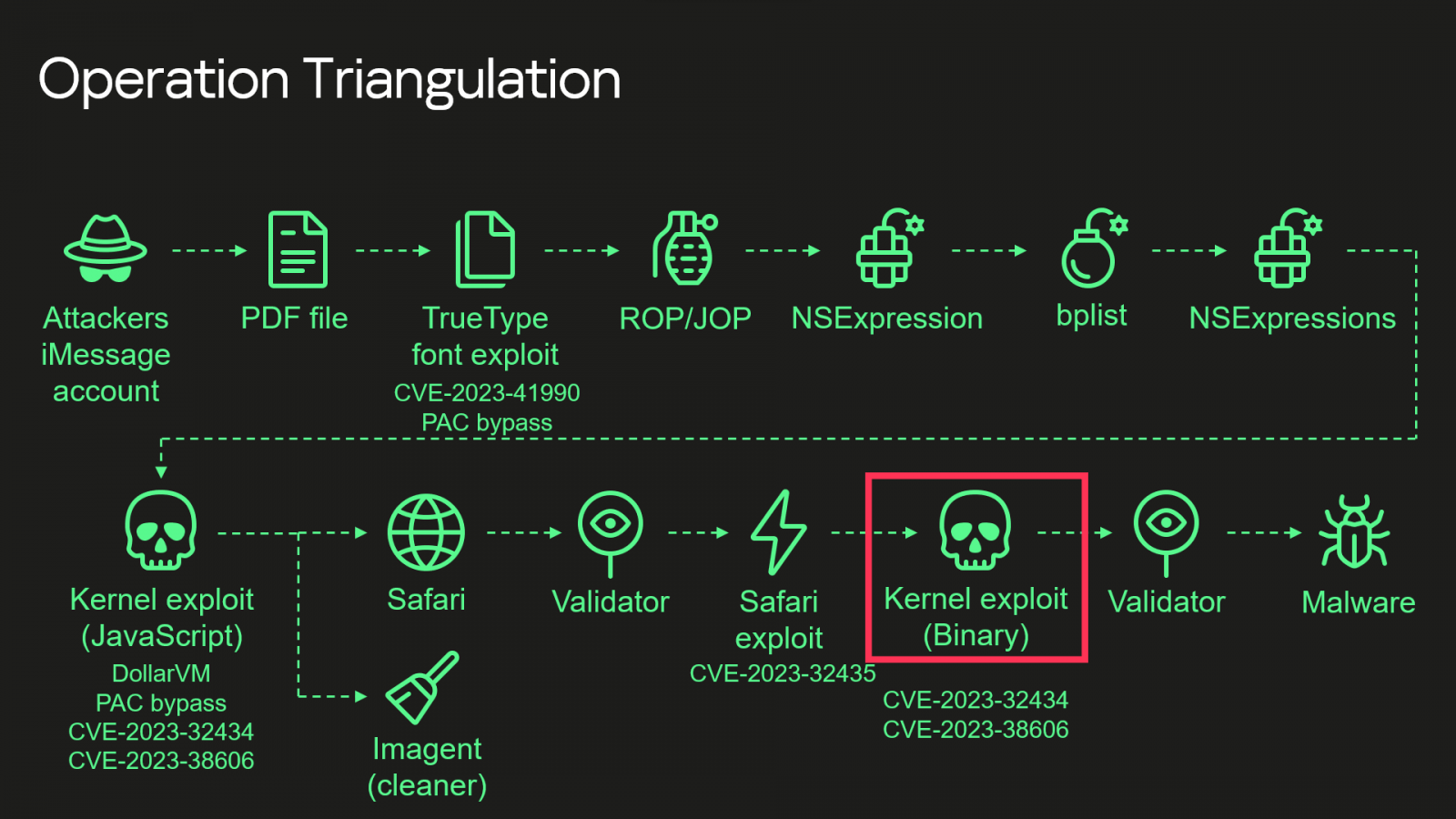

卡巴斯基資安公司最新調查確認,名為Coruna的iOS漏洞利用套件可追溯至2021年發生的網路間諜行動Operation Triangulation。該公司比對Coruna的核心程式碼,發現其使用CVE-2023-32434與CVE-2023-38606漏洞,是3年前攻擊工具的升級版本,並包含4個新增漏洞,由駭客在卡巴斯基於2023年揭露Triangulation後加入。Google於3月初揭露Coruna,但卡巴斯基分析顯示,此套件早在2021年已存在,駭客在Operation Triangulation中即開始使用,並持續迭代。此發現凸顯iOS系統長期面臨的資安威脅,駭客能快速適應蘋果漏洞修補策略,呼籲使用者立即安裝最新安全更新以防止潛在攻擊,避免個人隱私與企業資料遭竊取。調查揭示駭客組織技術水準高超,其工具設計系統化,非零散拼湊,顯示資安威脅已進入專業化、持續化階段。

Coruna與Operation Triangulation的關聯分析

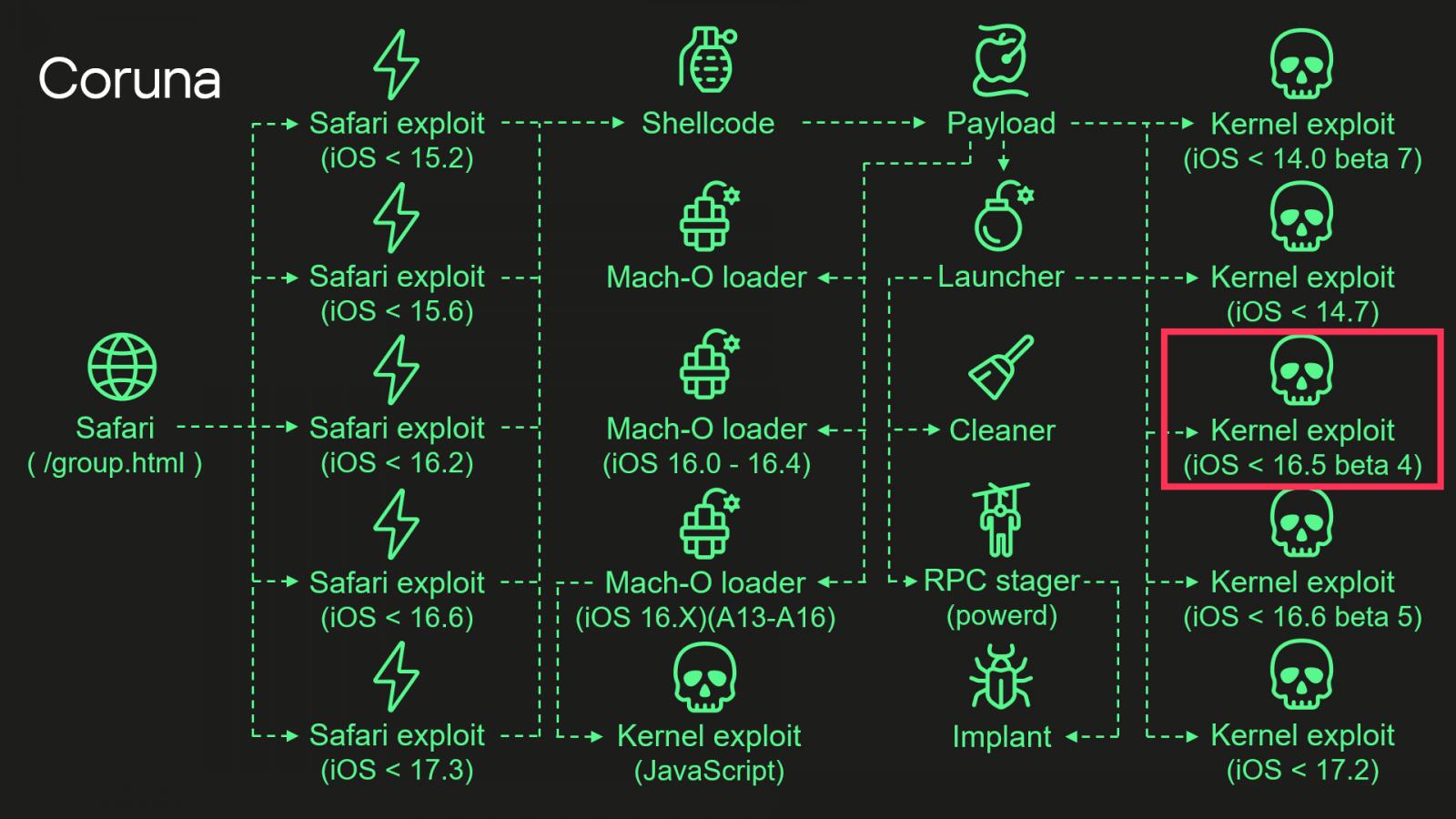

卡巴斯基資安公司透過逆向工程與程式碼比對,深入剖析Coruna套件與Operation Triangulation的技術關聯。調查顯示,Coruna的核心程式碼與2021年Triangulation行動使用的工具高度重疊,特別是針對Safari瀏覽器WebKit排版引擎的漏洞利用,包括CVE-2023-32434(2023年1月被蘋果修補的使用後釋放漏洞)與CVE-2023-38606(2023年9月被修補的遠端程式碼執行弱點)。這些漏洞在Triangulation攻擊中已初現端倪,駭客在卡巴斯基於2023年10月揭露該行動後,將其整合升級為Coruna套件,並新增4個漏洞以擴展攻擊範圍。關鍵證據在於所有漏洞利用模組共享相同的核心框架,例如裝置指紋識別與動態RCE選擇機制,證明開發者採用統一設計,非隨機拼湊。此外,Coruna的模組化結構使駭客能輕易替換漏洞組件,類似於2019年Pegasus間諜軟體的演進模式,凸顯資安威脅的持續性與專業化。卡巴斯基指出,駭客針對iOS 17.2(2023年12月發布)與A17、M3系列處理器新增偵測機制,顯示其對蘋果硬體升級的敏銳度,但同時保留對iOS 16.5 Beta 4(2023年6月測試版)的檢查,因蘋果在2023年10月收到通報後已修補此版本漏洞,此矛盾現象反映駭客在重用程式碼時的流程混亂,卻也證明其對安全更新的關注度極高。此分析不僅揭露工具起源,更揭示駭客組織的技術成熟度,可能與國家級資安單位相關,需全球產業界高度警戒。

攻擊流程與駭客行為的深度解析

Coruna的攻擊流程展現了高級駭客的精密技術,從初始入侵到系統控制形成完整鏈條。攻擊者首先透過WebKit漏洞植入惡意程式碼,利用Safari瀏覽器作為載體,進行裝置指紋識別以精準定位目標設備的iOS版本、硬體型號(如A17、M3處理器)及網路環境。系統隨即根據版本動態選擇對應的RCE弱點,例如針對iOS 16.5或17.2的漏洞,並繞過iOS的安全沙盒與簽署驗證機制。接下來,下載解密後續有效載荷(如間諜軟體或後門程式),最終取得作業系統核心層的完全控制權,實現資料竊取、監控或遠端操控。卡巴斯基的分析揭示關鍵細節:Coruna同時檢查新舊系統版本,包括iOS 17.2(2023年12月正式版)與iOS 16.5 Beta 4(2023年6月測試版),此設計看似冗餘,因舊漏洞已修補,但實際源於駭客在工具升級時未完全更新程式碼。例如,對iOS 16.5 Beta 4的偵測是因為蘋果在2023年10月收到卡巴斯基通報後,立即修補相關漏洞,但駭客工具未及時重編譯,導致舊檢查機制殘留。此現象類似於2021年Operation Triangulation的演進,駭客總能快速適應蘋果安全更新,顯示其對漏洞修補週期的精準掌握。此外,Coruna加入對A17、M3處理器的偵測,反映駭客針對新硬體架構的主動研究,凸顯攻擊目標的高價值化——鎖定使用最新設備的企業高管或政治人物。卡巴斯基指出,此攻擊鏈的複雜度遠超一般駭客,需專業資源開發,暗示背後有組織化支持。歷史數據顯示,類似工具如Pegasus在2016年即造成全球數十萬設備遭監控,而Coruna的模組化設計更易被複製擴散,可能引發更多針對性攻擊,尤其在政治敏感時期。

資安防禦策略與產業影響的全面啟示

Coruna事件對全球資安防禦體系提出嚴峻挑戰,其模組化設計使駭客能快速複製擴散,卡巴斯基警告此趨勢將加速高級持續性威脅(APT)的擴張。根據報告,Operation Triangulation在2021年已針對人權活動家與媒體組織進行監控,影響範圍涵蓋多國,而Coruna的升級版本可能擴大至企業與政府關鍵系統。蘋果近年來加速安全更新,例如在iOS 17.2中修補核心漏洞,但駭客總能利用工具快速適應,顯示漏洞修補與攻擊演進的「軍備競賽」持續加劇。資安專家強調,用戶常忽略安全更新,導致系統長期暴露於風險,例如未安裝iOS 17.4的用戶面臨更高被入侵機率。卡巴斯基建議,使用者除立即更新系統外,還應啟用自動更新、使用密碼管理器、啟動「查找我的iPhone」功能,並避免點擊可疑連結。企業層面需部署端點檢測與回應(EDR)系統,定期進行漏洞掃描與紅藍隊演練,同時建立資安事件應變計畫。國際合作至關重要,如透過CVE系統共享漏洞資訊,加速全球修補流程;2023年全球資安組織已協調修補超過200個iOS漏洞,但駭客工具的快速迭代仍為挑戰。此事件也凸顯開發者需採用安全編碼標準,避免引入潛在漏洞,例如在WebKit引擎中加強記憶體管理。隨著AI技術應用,駭客可能利用AI生成偽造內容或自動化漏洞利用,使攻擊更難檢測。卡巴斯基呼籲產業界建立長期資安戰略,包括用戶教育(如辨識phishing攻擊)、多因素驗證強化,以及與蘋果等廠商的緊密協作。歷史教訓顯示,2016年Pegasus事件導致全球數十國政府緊急修訂資安法規,而Coruna的發現可能推動更嚴格的應用程式審核與硬體安全機制。最終,資安防禦需成為持續性工程,而非一次性解決方案,以應對日益複雜的網路威脅生態。