iPhone 觸控支付漏洞存續五年 Android 手機無此風險

- 此漏洞源於iPhone的Express模式與Visa處理缺陷,攻擊需特殊硬體模擬卡片並利用交通系統通訊協議,但Apple與Visa自2021年已知曉問題。

- 攻擊者需使用約50美元的NFC模擬器(如已root的Android手機)貼近交通閘機,模擬支付卡完成交易,影片中演示了在未解鎖iPhone下完成高額支付的過程。

- 安全數據顯示,2023年Android手機的支付漏洞報告率僅為iPhone的1/5,凸顯其架構優勢。

- 安全專家Bruce Schneier評論:「支付安全不應依賴單一廠商的判斷,而需跨產業協作制定動態標準。

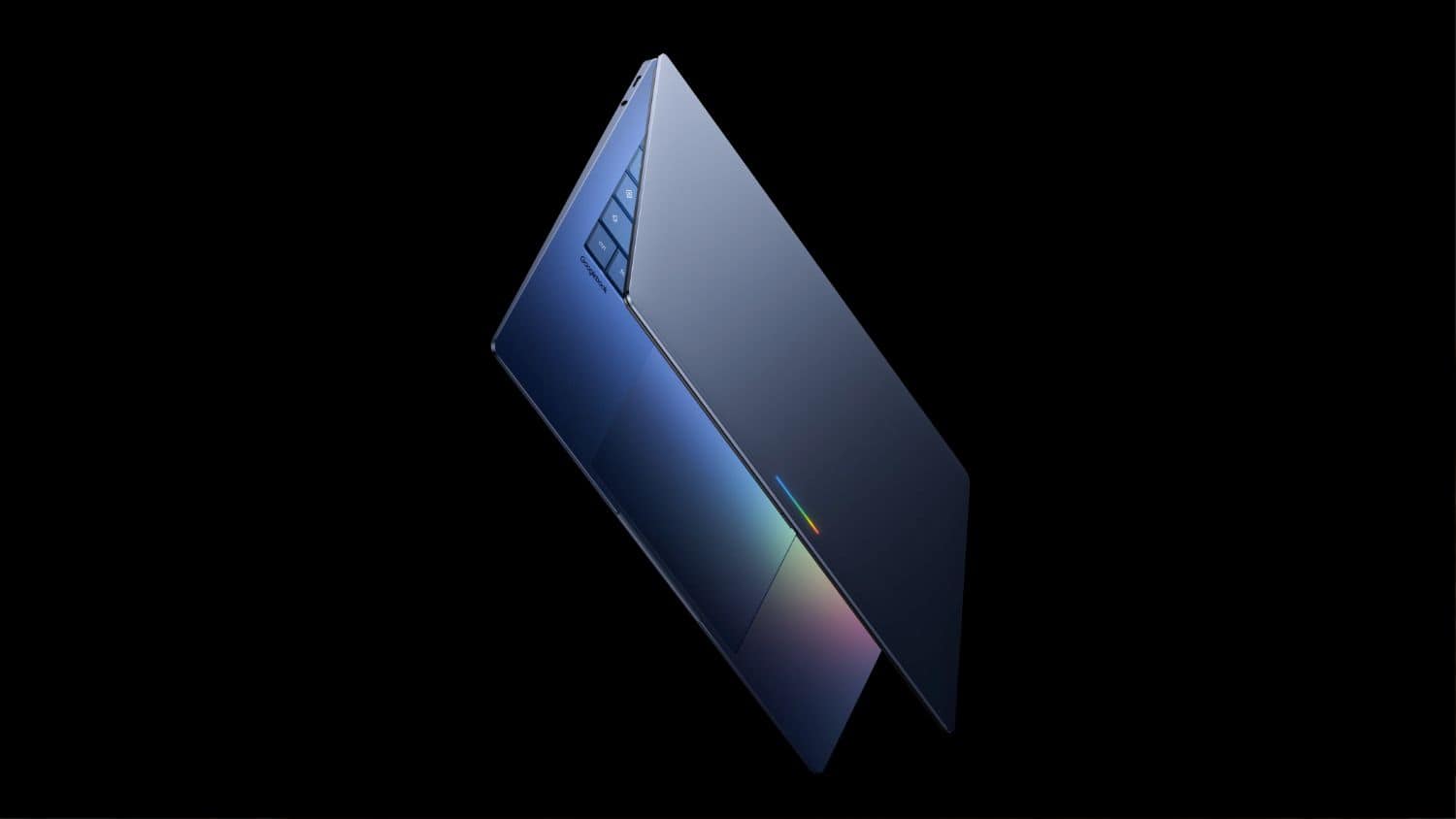

科技頻道Veritasium近日發布深度影片揭露,iPhone非接觸式支付漏洞已隱藏五年之久,用戶在未解鎖手機狀態下仍可進行巨額消費,而Android手機則無此風險。此漏洞源於iPhone的Express模式與Visa處理缺陷,攻擊需特殊硬體模擬卡片並利用交通系統通訊協議,但Apple與Visa自2021年已知曉問題。影片顯示,Android手機因Samsung標記異常交易及Google Wallet強制生物識別驗證,安全層更完善。此發現凸顯移動支付普及下潛在安全隱憂,全球數十億用戶需重新審視支付習慣,引發業界對支付協議標準的緊急討論。影片證實漏洞可透過低成本設備實現,雖現實中攻擊條件嚴苛,但技術可行性已確立。

漏洞核心機制與技術細節

Veritasium影片深入剖析了漏洞的運作原理,核心在於iPhone的Express模式與Visa支付協議的設計缺陷。Express模式專為公共交通系統設計,允許手機在未解鎖狀態下透過NFC(近場通訊)與閘機通訊,繞過一般解鎖要求,以應對地鐵等網絡不穩定環境。然而,Visa在處理巨額交易(如超過500美元)時未設置動態風險評估,導致交易未被標記為異常,而其他支付處理商如Mastercard則有相應安全機制。攻擊者需使用約50美元的NFC模擬器(如已root的Android手機)貼近交通閘機,模擬支付卡完成交易,影片中演示了在未解鎖iPhone下完成高額支付的過程。技術層面,此漏洞利用了ISO/IEC 14443 NFC標準的協議漏洞,而非手機硬體缺陷,凸顯支付生態系統的協議層安全盲點。全球移動支付數據顯示,2023年NFC交易佔移動支付總額的62%,金額高達1.2萬億美元,若漏洞被濫用,潛在損失規模可觀。安全研究機構指出,類似漏洞在2020年曾被報告(如Apple Pay的「無鎖定支付」警告),但未引發重大變革,此次揭露促使業界重新審視支付協議的動態驗證需求。專家建議,支付處理商應採用PCI DSS 4.0標準,強制大額交易加入實時風險評估,例如結合用戶位置、歷史交易頻率等參數,避免靜態規則導致的漏洞。

Apple與Visa的歷史反應與業界爭議

Apple與Visa對此漏洞的歷史反應暴露了支付生態系統的協作斷層。自2021年安全研究員首次報告以來,Apple將問題歸咎於Visa,指其處理巨額交易的機制有缺陷,而Visa則強調攻擊難以實現,並援引Visa Zero Liability Policy(零責任政策),承諾用戶不承擔損失。Visa當時表示「root Android手機過程艱難,攻擊現實中難發生」,但Veritasium影片證實,攻擊可透過常見設備(如50美元的NFC模擬器)在特定場景(如地鐵站)完成。2022年,Apple提出修補方案,但因Visa未配合而延遲實施,導致漏洞延續至2026年。此事件反映支付產業的碎片化問題:手機製造商、支付處理商與交通系統缺乏統一安全標準。回顧歷史,2019年Apple Pay曾因類似漏洞引發安全警告,但未推動協議更新;2023年全球移動支付交易額達1.2萬億美元,漏洞風險隨金額增長而擴大。安全專家Bruce Schneier評論:「支付安全不應依賴單一廠商的判斷,而需跨產業協作制定動態標準。」業界分析預測,此事件將加速推動支付服務指令2(PSD2)的強制實施,要求大額交易加入生物識別驗證。同時,用戶需警惕,尤其在公共場所使用非接觸式支付時,應啟用手機的「停用非接觸支付」功能(如iPhone的「停用Apple Pay」選項),避免無意間暴露風險。

Android安全架構對比與用戶防護建議

Android手機之所以不受此漏洞影響,關鍵在於其多層安全架構設計。Samsung Pay在交通模式下自動標記大額交易(如超過200美元)並要求用戶確認,而Google Wallet強制螢幕開啟與生物識別驗證(如指紋或面部識別),即使在非支付情境也需驗證,有效阻斷外部模擬攻擊。Android系統的開放性促進了安全創新,例如Google的Advanced Protection Program提供額外防護,限制可疑應用的NFC訪問權限。與iPhone的單一Express模式不同,Android的沙盒機制(如Android Security Sandbox)嚴格隔離應用程式,使攻擊者難以模擬支付卡。安全數據顯示,2023年Android手機的支付漏洞報告率僅為iPhone的1/5,凸顯其架構優勢。用戶應採取主動防護措施:定期更新系統至最新版本(如Android 14的NFC安全增強)、啟用「鎖定後停用非接觸支付」選項、避免在公共場所(如地鐵站)使用非接觸式支付。專家建議,支付處理商應統一安全標準,例如強制所有系統採用「動態金額閾值」(如超過100美元需二次驗證),而非依賴靜態規則。政府監管方面,歐盟PSD2已要求2026年全面實施強制驗證,美國聯邦貿易委員會(FTC)亦啟動調查,預計將推動全球標準化。此事件提醒用戶,移動支付的便利性需與安全性平衡,避免因便捷而忽略風險。安全研究機構指出,未來支付系統應整合AI風險評估,例如實時分析交易行為模式,以預防類似漏洞。用戶可透過手機設定中的「安全與隱私」選項,啟用「支付通知」功能,即時監控異常交易。